Akamai potencia y protege la vida online. Las empresas líderes de todo el mundo eligen Akamai para crear, proteger y ofrecer sus experiencias digitales, ayudando así a millones de personas a vivir, trabajar y jugar cada día. Akamai Connected Cloud, plataforma de nube distribuida de forma masiva en el Edge, acerca las aplicaciones y las experiencias a los usuarios y mantiene las amenazas más alejadas.

¿Qué es la seguridad Zero Trust?

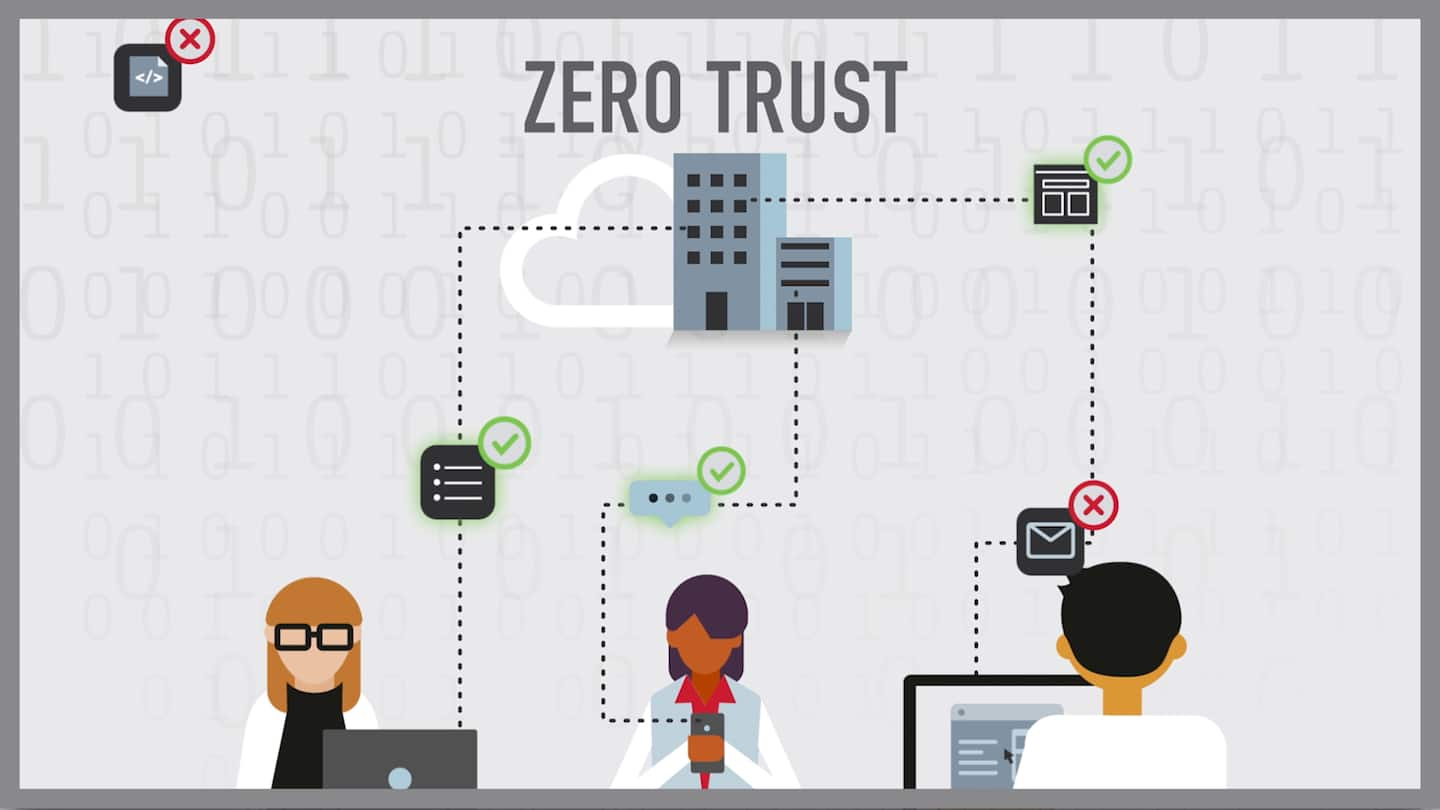

Zero Trust es una estrategia de seguridad de red basado en la filosofía de que ninguna persona o dispositivo dentro o fuera de la red de una organización debe tener acceso para conectarse a sistemas o cargas de TI hasta que se considere explícitamente necesario. En resumen, significa cero confianza implícita.

¿Qué es el modelo Zero Trust?

En 2010, el analista de investigación de Forrester John Kindervag propuso una solución que denominó "Zero Trust".

Fue un cambio de la estrategia de "confiar, pero verificar" a "nunca confiar, siempre comprobar". En el modelo Zero Trust, no se confía en ningún usuario o dispositivo para acceder a un recurso hasta que se compruebe su identidad y autorización. Este proceso se aplica a quienes suelen encontrarse en una red privada, como una persona empleada en un ordenador de empresa que trabaja de forma remota desde casa o en su dispositivo móvil durante una conferencia al otro lado del mundo. También se aplica a todas las personas o terminales fuera de esa red. No importa si ha accedido a la red antes o cuántas veces lo ha hecho: su identidad no es de confianza hasta que se vuelva a comprobar. La idea es suponer que cada máquina, usuario y servidor no son de confianza hasta que se demuestre lo contrario.

Históricamente, el enfoque de "castillo y foso" hacia la ciberseguridad parecía viable; hubo un tiempo en que imperó la idea de un perímetro de red donde cualquiera que se encontrase fuera de la red (o foso) era "malo" y todos los que estuviesen dentro eran "buenos". Sin embargo, al igual que los castillos y los fosos son cosa del pasado, también debe serlo este enfoque de seguridad casi medieval. Piense en el estado actual del trabajo remoto. La plantilla y el lugar de trabajo han cambiado: las personas han dejado atrás las cuatro paredes de una oficina y ahora trabajan en cualquier momento y de forma distinta. Con el auge de la nube, el perímetro de red ya no existe de la misma manera que antes. Es posible encontrar a los usuarios y las aplicaciones tanto a un lado como al otro del foso. Y eso añade vulnerabilidades al perímetro de las que los agentes maliciosos se pueden aprovechar. Una vez dentro del foso, el movimiento lateral suele estar descontrolado, lo que lleva a los adversarios a acceder a recursos y activos de gran valor, como los datos de los clientes (o las joyas de la corona). O bien a iniciar un ataque de ransomware.

Cómo funciona Zero Trust

Imagine el modelo Zero Trust como un guardia de seguridad extremadamente atento que revisa sus credenciales metódica y repetidamente antes de permitirle acceder al edificio de oficinas donde trabaja, incluso si ya le conoce. Después, repite ese proceso para verificar su identidad continuamente.

El modelo Zero Trust se basa en una autenticación y autorización sólidas de cada dispositivo y persona antes de que tenga lugar cualquier acceso o transferencia de datos en una red privada, independientemente de si están dentro o fuera del perímetro de esa red. El proceso también combina análisis, filtrado y registro para comprobar el comportamiento y para observar continuamente las señales de riesgo. Si un usuario o dispositivo muestra indicios de que está actuando de manera diferente que antes, se tiene en cuenta y se supervisa como una posible amenaza. Por ejemplo, Marcus en Acme Co. suele iniciar sesión en Columbus, Ohio, en los Estados Unidos, pero hoy está intentando acceder a la intranet de Acme desde Berlín, Alemania. Aunque el nombre de usuario y la contraseña de Marcus se ingresaran correctamente, un enfoque Zero Trust reconocería la anomalía en el comportamiento de Marcus y tomaría medidas, como someter a Marcus a otra prueba de autenticación para verificar su identidad como usuario.

Este cambio básico de estrategia acaba con muchas de las amenazas a la seguridad habituales. Los atacantes ya no pueden superar el foso para aprovecharse de las debilidades del perímetro y, posteriormente, de sus datos y aplicaciones confidenciales. Ya no hay foso que cruzar. Solo hay aplicaciones y usuarios, cada uno de los cuales debe autenticarse mutuamente y cuya autorización debe verificarse antes de concederse cualquier acceso. La autenticación mutua se produce cuando dos partes se autentican entre sí al mismo tiempo, como un usuario con unas credenciales y contraseña, y una aplicación con la que se conecta a través de un certificado digital.

¿De qué se compone Zero Trust?

El modelo de seguridad Zero Trust actual se ha ampliado. Sus principios se han implementado de muchas maneras, incluida la arquitectura Zero Trust, el acceso de red Zero Trust (ZTNA), la puerta de enlace web segura Zero Trust (SWG) y la microsegmentación. La seguridad Zero Trust también se denomina a veces "seguridad sin perímetro".

Zero Trust no se trata de una sola tecnología discreta, sino que la arquitectura Zero Trust utiliza numerosos controles de seguridad y principios diferentes para abordar los desafíos de seguridad comunes a través de técnicas preventivas. Estos componentes están diseñados para proporcionar protección avanzada contra amenazas a medida que las fronteras entre el trabajo y la vida personal se desdibujan, y tener una plantilla remota cada vez más distribuida se convierte en lo habitual.

Funciones clave por las que implementar Zero Trust

- Visibilidad de los entornos locales, de nube y de los dispositivos IoT

- Control de los flujos de red entre todos los activos

- Verificación de la identidad y capacidad para conceder acceso a la nube

- Segmentación de red, así como segmentación de la capa de la aplicación

- Autenticación y autorización, como la autenticación multifactor (MFA)

- Políticas de acceso detalladas (acceso a las aplicaciones frente a acceso a toda la red)

- Acceso del usuario a todas las aplicaciones con privilegios mínimos (IaaS, SaaS y locales)

- Minimización del uso de VPN y firewall

- Inserción de servicios.

- Seguridad en el borde de Internet.

- Mejora del rendimiento de las aplicaciones.

- Mejora de la estrategia de seguridad frente a amenazas avanzadas.

- Capacidades de automatización e integración

Ventajas clave de la arquitectura Zero Trust

Una arquitectura Zero Trust funciona a la perfección para los usuarios, reduce la superficie de ataque protege frente a los ciberataques y simplifica los requisitos de infraestructura. Los distintos componentes de la arquitectura Zero Trust pueden:

Garantizar la confianza en la red y frenar los ataques maliciosos

Los equipos de TI tienen que asegurarse de que los usuarios y los dispositivos pueden conectarse de forma segura a Internet, independientemente de la procedencia de la solicitud de acceso, y sin las complejidades asociadas a los enfoques heredados. También necesitan identificar, bloquear y mitigar de forma proactiva amenazas específicas como malware, ransomware, phishing, exfiltraciones de datos de DNS y vulnerabilidades avanzadas de día cero que puedan sufrir los usuarios. Los modelos de seguridad Zero Trust pueden mejorar las estrategias de seguridad, a la vez que reducen el riesgo de sufrir ataques de malware.

Proporcionar acceso seguro a las aplicaciones para personas empleadas y partners

Tecnologías de acceso tradicionales, como VPN, se basan en principios de gestión de acceso anticuados, que son especialmente vulnerables debido al robo de credenciales de los usuarios y las consecuentes filtraciones de datos. Los equipos de TI deben replantearse sus tecnologías y su modelo de acceso para garantizar la seguridad de la empresa y que todos los usuarios, incluidos terceros, puedan seguir accediendo rápida y fácilmente. Los modelos de seguridad Zero Trust ayudan a reducir los riesgos y las complejidades, así como a ofrecer una experiencia de usuario coherente gracias a políticas de seguridad detalladas.

Reduzca la complejidad y ahorre en recursos de TI

El acceso y la seguridad empresarial son aspectos complejos y en constante cambio. Hacer cambios e implementaciones con las tecnologías empresariales tradicionales suele llevar días (y requiere muchos componentes de hardware y software) y acaparar recursos valiosos. Aplicar un modelo de seguridad Zero Trust puede reducir la complejidad de la arquitectura.

Otras razones convincentes para adoptar una estrategia Zero Trust

- Los usuarios, los dispositivos, los datos y las aplicaciones se están trasladando fuera del perímetro de la empresa y de la zona de control; se están alejando de los centros de datos tradicionales

- Los nuevos requisitos empresariales, impulsados por la transformación digital, incrementan el riesgo a la exposición.

- El enfoque "confiar, pero verificar" ya no es una opción, dado que las amenazas avanzadas ahora acceden al perímetro de la empresa.

- Los perímetros tradicionales son complejos, incrementan el riesgo y ya no son adecuados para los modelos de negocio actuales.

- Para ser competitivas, los equipos de seguridad necesitan una arquitectura de red Zero Trust que sea capaz de proteger los datos empresariales, independientemente de la ubicación de los usuarios y los dispositivos, al tiempo que garantiza el funcionamiento rápido y óptimo de las aplicaciones.

¿Cuáles son los principios Zero Trust?

El modelo Zero Trust se basa en tres principios básicos:

- Hay que comprobar que todas las entidades sean de confianza

- Se aplica el acceso de privilegios mínimos

- Se implementa una supervisión constante de la seguridad

¿Por qué es necesario un modelo de seguridad Zero Trust?

La plantilla moderna se está volviendo cada vez más móvil, con acceso a aplicaciones y servicios de nube desde varios dispositivos fuera del perímetro de la empresa. En el pasado, muchas empresas adoptaron un modelo basado en comprobar primero la identidad y, a continuación, confiar. Por tanto, si alguien tenía las credenciales de usuario correctas, podía acceder a cualquier sitio web, aplicación o dispositivo que desease. Esto ha traído consigo un mayor riesgo de exposición, difuminando lo que tradicionalmente había sido la zona de control empresarial de confianza y dejando a muchas organizaciones expuestas a ataques de filtración de datos, malware y ransomware. Ahora es necesario proteger las aplicaciones, los datos, los usuarios y los dispositivos allá donde se encuentren dentro de infraestructuras digitales específicas.

Implementar una arquitectura Zero Trust con Akamai

Los servicios de seguridad en la nube de Akamai se pueden combinar para crear la solución Zero Trust completa que mejor se adapte a sus necesidades empresariales específicas. Al permitir un acceso seguro a las aplicaciones en un entorno de nube nativa, las redes corporativas internas pueden convertirse en cosa del pasado.

Con nuestra avanzada solución ZTNA distribuida, microsegmentación líder del sector, MFA a prueba de phishing y una puerta de enlace web segura proactiva, junto con los más de 20 años de experiencia de Akamai Connected Cloud, puede cambiarse fácilmente a un entorno sin perímetro, introducir aplicaciones gradualmente una por una, proteger su empresa y facilitar el crecimiento.